Malware se dirige a los tramposos de Roblox

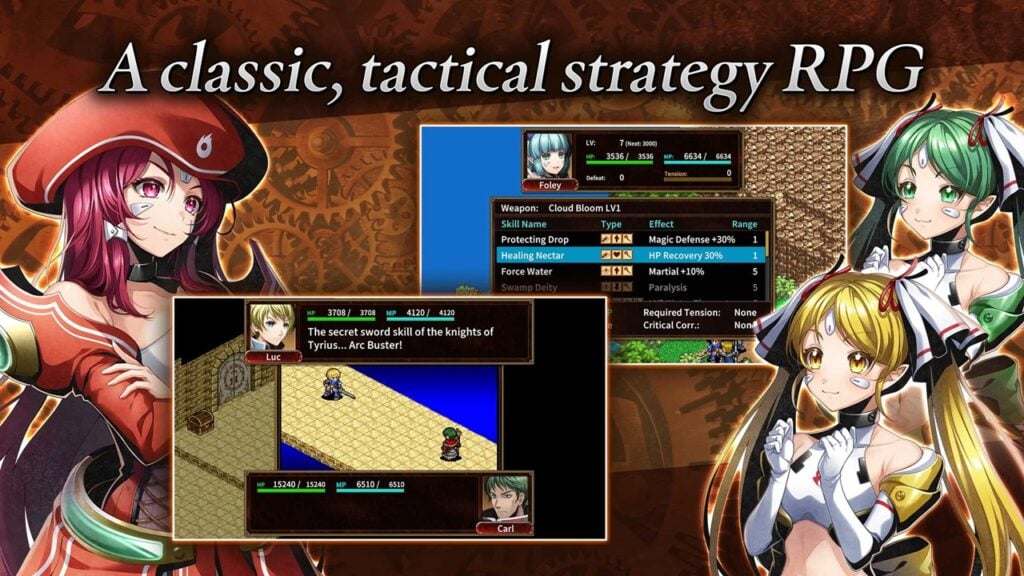

Los ciberdelincuentes están explotando el deseo de los jugadores de una ventaja injusta en juegos en línea como Reblox, implementando malware disfrazado de scripts de trucos. Esta campaña utiliza malware con sede en LUA, aprovechando la popularidad y la facilidad de uso del idioma dentro de los motores de juego.

Los atacantes usan "envenenamiento de SEO" para hacer que sus sitios web maliciosos parezcan legítimos en los resultados de búsqueda, lo que dirige a los usuarios desprevenidos a descargar scripts infectados. Estos guiones a menudo imitan los motores de trucos populares para juegos como Roblox, como Solara y Electron, y se presentan como actualizaciones legítimas o nuevos lanzamientos en plataformas como GitHub.

La simplicidad de Lua, un lenguaje de secuencias de comandos accesible incluso para los niños, contribuye a la efectividad del malware. Su uso en varios juegos más allá de Roblox, incluidos World of Warcraft, Angry Birds y Factorio, amplía el alcance potencial del ataque. Una vez ejecutado, el script malicioso se conecta a un servidor de comando y control, lo que puede permitir el robo de datos, el keylogging y el compromiso completo del sistema.

Las vulnerabilidades inherentes de Roblox, derivadas de su contenido generado por el usuario y el uso generalizado de los secuencias de comandos LUA por parte de jóvenes desarrolladores, exacerban el problema. Los scripts maliciosos a menudo están integrados dentro de herramientas y paquetes de terceros aparentemente inocuos, como el paquete "noblox.js-vps", que llevaba el malware Luna Grabber.

Si bien algunos podrían ver esto como justicia poética para los tramposos, los riesgos asociados con la descarga y la ejecución de tales guiones superan con creces cualquier beneficio potencial. El potencial de pérdida significativa de datos y compromiso del sistema subraya la importancia de practicar una buena higiene digital. La ventaja temporal obtenida a través del engaño no vale las consecuencias a largo plazo.

-

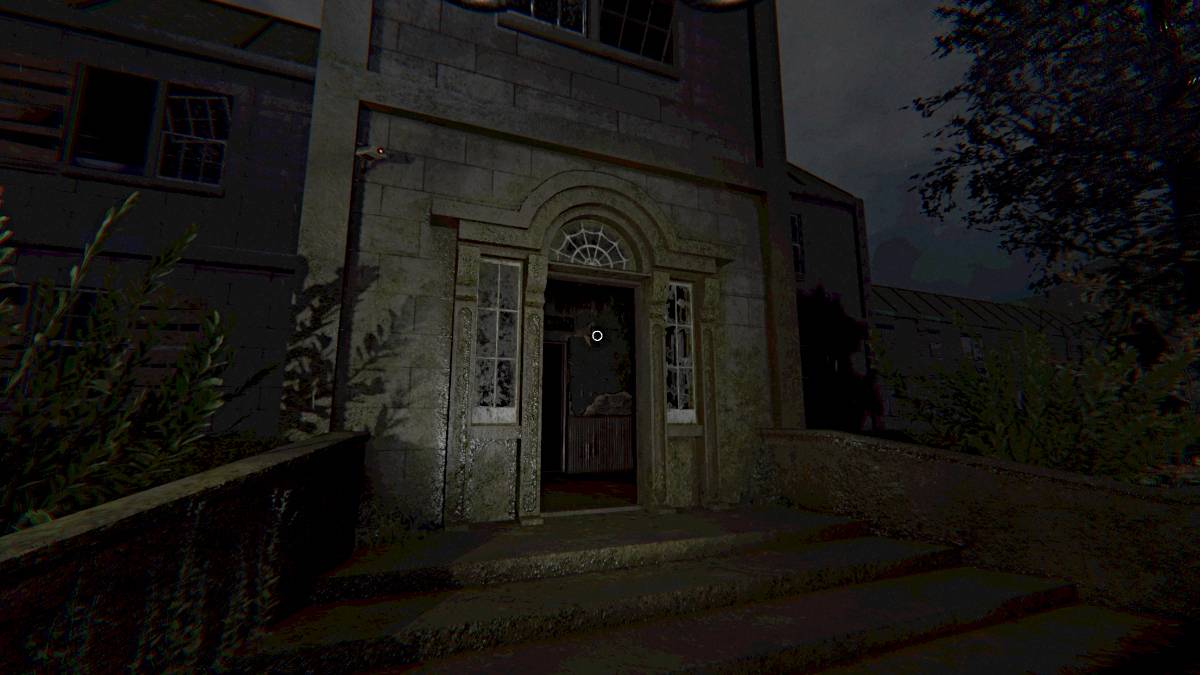

Conquistar la fasmofobia Do As Command Challenge: una guía completa El modo de desafío de fasmofobia arroja incluso a los cazadores de fantasmas experimentados una bola curva, y el desafío "hacer lo que me mando" es un ejemplo perfecto. Esta guía detalla cómo completar con éxito este desafío semanal. ¿Qué es la fasmofobia?Autor : Daniel Feb 25,2025

-

Honor de la celebración del Día de San Valentín de Kings: ¡pieles y eventos por tiempo limitado! Honor of Kings celebra el Día de San Valentín con una ráfaga de artículos cosméticos por tiempo limitado y emocionantes eventos en el juego. No te pierdas la oportunidad de adquirir el Sun Ce - Loving Promise y Da Qiao - Loving Bride Skins, CEAutor : Max Feb 25,2025

-

Heroic JourneyDescargar

Heroic JourneyDescargar -

Whisper of ShadowDescargar

Whisper of ShadowDescargar -

Newborn puppy mom care salonDescargar

Newborn puppy mom care salonDescargar -

Wanna One Dancing Line: Music Dance Line TilesDescargar

Wanna One Dancing Line: Music Dance Line TilesDescargar -

Talking Stan StickmanDescargar

Talking Stan StickmanDescargar -

FNF Neo Music Chill & Pop BeatDescargar

FNF Neo Music Chill & Pop BeatDescargar -

Good Knight: Princess RescueDescargar

Good Knight: Princess RescueDescargar -

How well do you know BTS?Descargar

How well do you know BTS?Descargar -

Pflanzen - DeutschDescargar

Pflanzen - DeutschDescargar -

My Cake Shop: Candy Store GameDescargar

My Cake Shop: Candy Store GameDescargar

- "Project Fantasy" de Hitman Devs espera redefinir los juegos de rol en línea

- The Elder Scrolls: Castles ahora disponible en dispositivos móviles

- El creador de Resident Evil quiere que el clásico de culto Killer7 tenga una secuela de Suda51

- Mod 'In Your World' de Minecraft: una actualización escalofriante

- Actualización de Fortnite: misterioso objeto mítico mostrado en la última filtración

- Personajes de punto muerto | Nuevos héroes, habilidades, armas e historia

![[777Real]スマスロモンキーターンⅤ](https://images.0516f.com/uploads/70/17347837276766b2efc9dbb.webp)